【2026年版】Shopify制作会社おすすめ16選|新規・リプレイス・リニューアル別の選び方と費用相場

目次 あなたはどのパターン?Shopifyサイト制作の3つのニーズ診断 ✅️パターン診断チェックリスト 失敗リスクが高いShopify制作会社の特徴 安心して依頼できるShopify制作会社の […]

コラム

「セキュリティ対策、結局何から手をつければいい?」

その答えは、「3Dセキュア2.0の完全移行」と「管理者アカウントの多要素認証」の2点です。

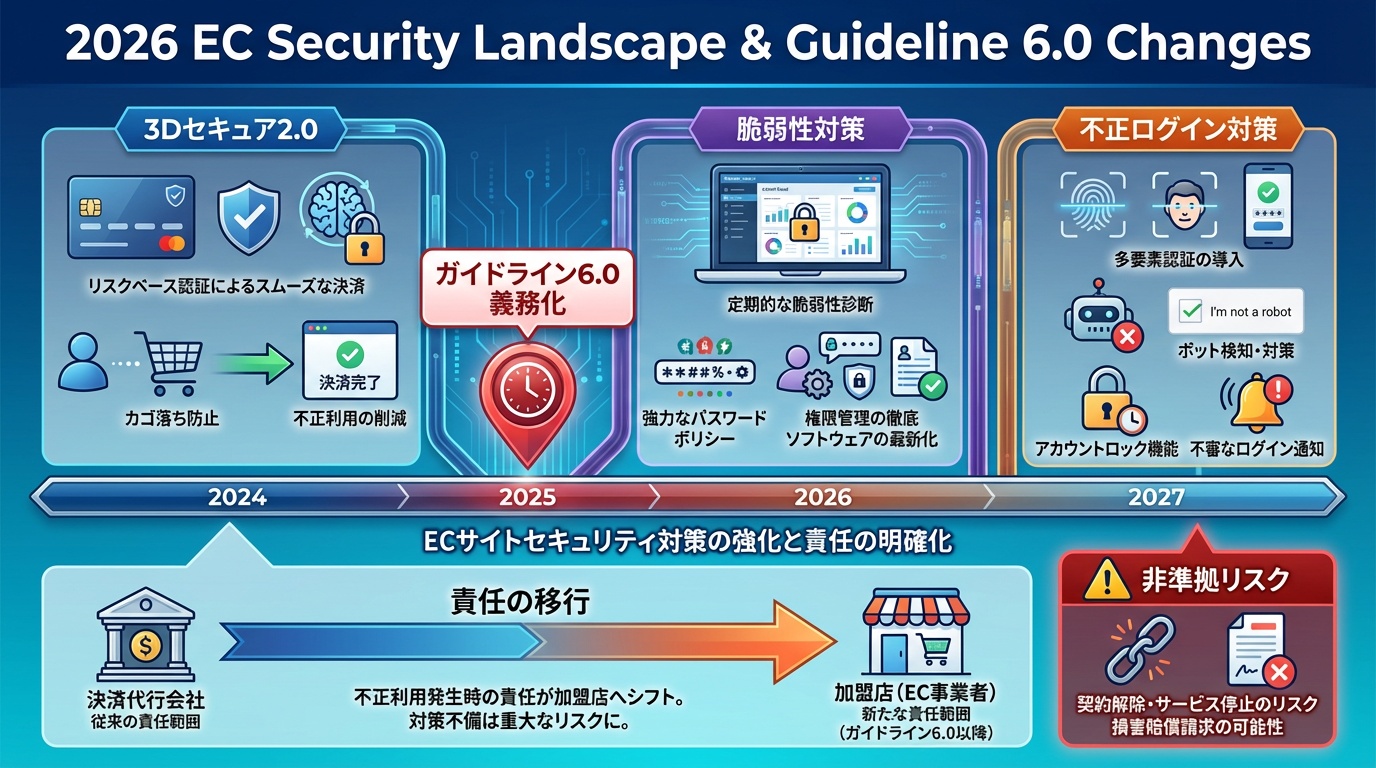

2025年のガイドライン義務化を経て、2026年は「対策をしていない店舗」は決済停止や検索ランク下落のリスクに加え、BtoB取引などのサプライチェーンから除外されるリスクも浮上しています。

まずは自社の対策状況を以下のチェックリストで診断しましょう。

A:クレジットカード・セキュリティガイドライン6.0版により、「3Dセキュア2.0」の導入と「脆弱性対策」の実施が全加盟店で必須となりました。

未対応の場合、不正利用発生時の被害額が全額加盟店負担(ライアビリティシフト)になるだけでなく、決済代行会社からの契約打ち切りリスクが生じます。

以前は「カゴ落ち(購入離脱)が増えるから」と敬遠されがちだった本人認証サービスですが、現在は導入が必須(義務)です。

何が変わった?

・従来のパスワード入力型ではなく、「リスクベース認証」という技術により、怪しい注文だけにパスワードや生体認証を求めます。大半のお客様はスムーズに購入できるため、カゴ落ちの心配はほぼありません。

店長のメリット

・これを導入していれば、万が一不正利用(チャージバック)が起きても、原則として店舗側の金銭負担がなくなります(ライアビリティシフト)。導入していない店舗は、不正被害額を全額自腹で被ることになります。

「ASPカート(SaaS)を使っているからセキュリティはベンダー任せで安心」というのは、半分正解で半分間違いです。ガイドライン6.0版では、「店舗側での設定や運用」も含めた脆弱性対策が義務化されました。

具体的に求められていること

・管理画面のパスワードを「123456」や「店舗名」などの単純なものにしていませんか?

・退職したスタッフのアカウントを放置していませんか?

・これらが原因で情報漏洩した場合、責任は店舗側(加盟店)に問われます。

決済の瞬間だけでなく、その手前の「ログイン」や「会員登録」の段階での守りも義務化の対象となりました。これは、他サイトで流出したパスワードを使ってなりすましログインを試みる「リスト型攻撃」などが急増しているためです。

具体的に求められていること

・bot対策: 会員登録画面などに「私はロボットではありません」というチェック(reCAPTCHA等)を入れていますか?

・アカウントロック: パスワードを何度も間違えた場合、ログインを一時的に停止する機能はありますか?

・本人通知: ログイン時や、パスワード・配送先住所の変更時に、お客様へ通知メールが飛ぶようになっていますか?

経済産業省が推進する「サプライチェーンセキュリティ評価制度」が本格始動しました。

これにより、ECサイトも「星の数」でセキュリティレベルが可視化される時代になります。

「安全なショップ」であることが検索結果や広告のクリック率、ひいては購入率(CVR)に直結する重要な投資となっています。

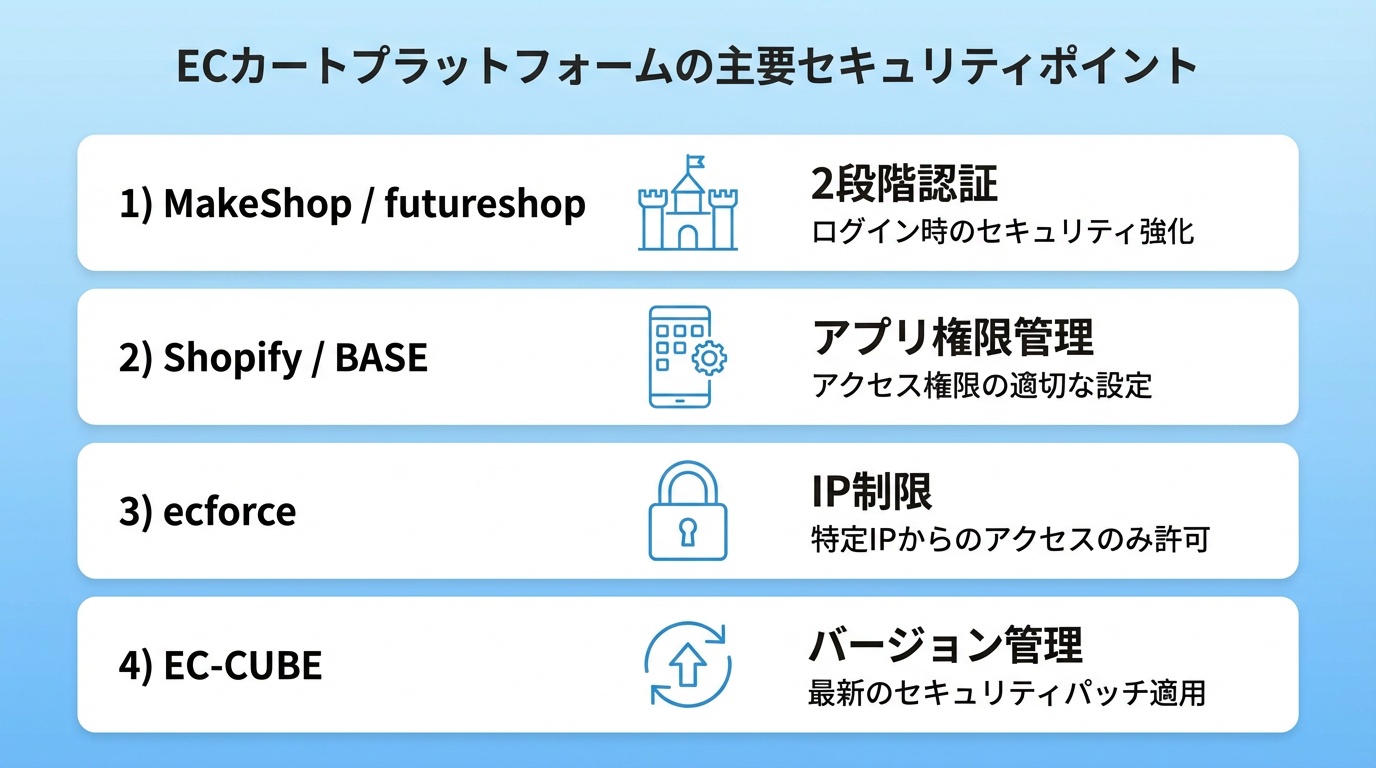

お使いのカートシステムによって、店長がやるべき「守り」のアクションは異なります。

キノスラが数多くのサイト構築・運用を支援してきた経験から、特に見落としやすいポイントをまとめました。

システム自体の守りは強固ですが、「管理画面への不正ログイン」が最大のリスクです。

【緊急確認】管理画面の2段階認証

・MakeShopでは2025年5月以降、管理画面へのログイン時に2段階認証が完全必須化されるなどの動きがあります。

キノスラの現場メモ:

「面倒だから」と1つのID(主管理者ID)をスタッフ全員や制作会社と使い回していませんか?

これは規約違反になるだけでなく、「2段階認証のコードが店長のスマホにしか届かず、店長が休みの日に誰もログインできない」という業務停止トラブルが実際に多発しています。必ずスタッフごとに副管理者IDを発行してください。拡張性の高さが魅力ですが、そこがセキュリティの穴になることがあります。

「アプリ」の断捨離を

・便利な拡張アプリをたくさん入れている場合、そのアプリ経由で顧客情報が抜かれるリスクがあります。

アクション:3ヶ月以上使っていないアプリは削除しましょう。使用中のアプリも権限を確認し、不要なデータへのアクセスを許可しないようにしましょう。

定期通販に強いecforceですが、顧客情報(LTVの源泉)が集中するため、より慎重な管理が求められます。

IP制限の活用を

キノスラの現場メモ:

ecforceには標準で強力な「IPアドレス制限機能」があります。しかし、設定が面倒でOFFにしている店舗様が意外と多いです。

弊社が支援する際は、「管理画面に入れるのは社内の固定IPのみ」とし、外部スタッフにはIP制限付きの専用アカウントを発行する運用を徹底しています。これだけで不正アクセスのリスクは激減します。最も注意が必要です。「家を自分で建てたなら、鍵の修理も自分でやる」がルールです。

・バージョンアップは待ったなし

・古いバージョン(2系など)を使い続けているサイトが、集中的に狙われています。

・アクション:制作会社に連絡し、セキュリティパッチが最新か確認してください。もしアップデートが難しい場合は、SaaS型カートへの乗り換え(リプレイス)を経営判断として検討すべき時期に来ています。

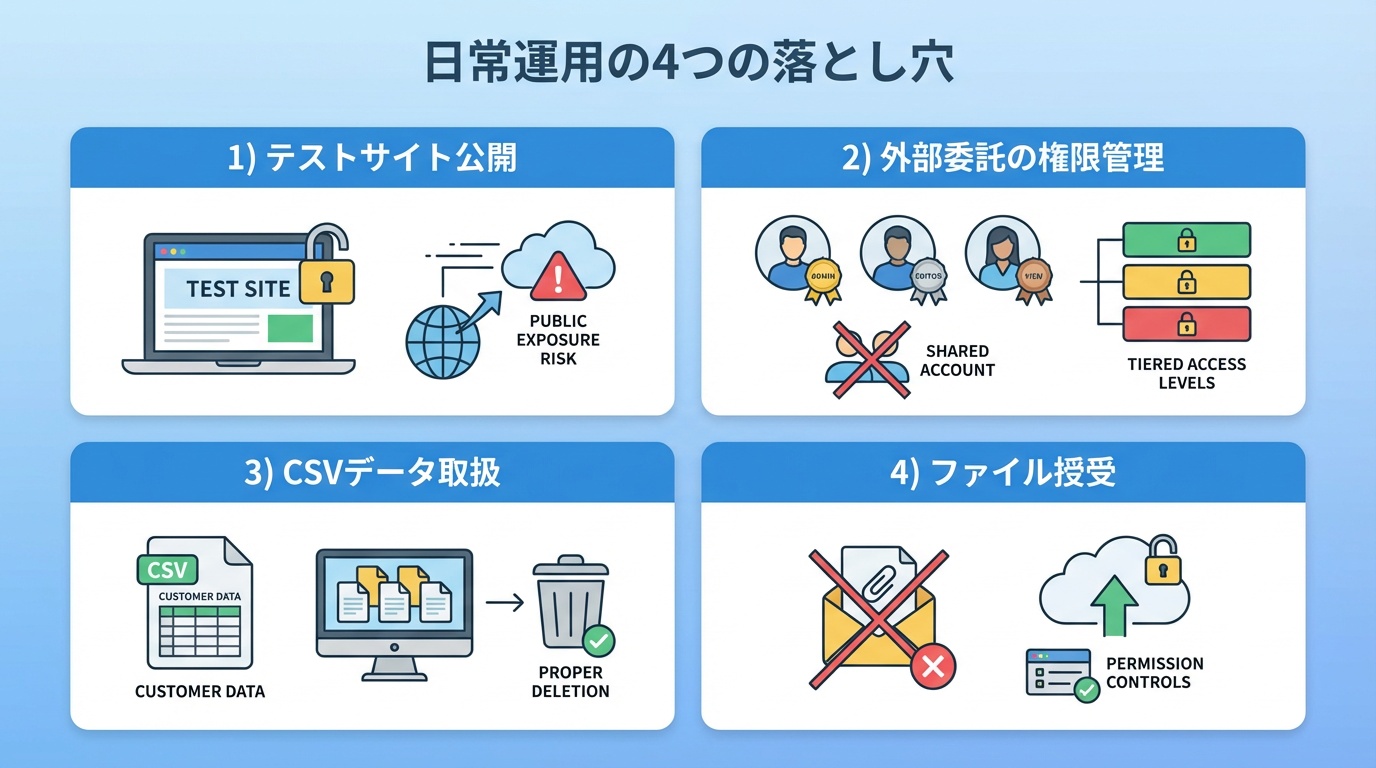

システムそのものの守りを固めても、日々の「人間による運用」に隙があっては意味がありません。これまでキノスラが支援してきた中で、「意外な盲点になっていた運用の落とし穴」を4つ紹介します。

キノスラの現場メモ:

リニューアルや新規構築の際に作る「テストサイト」。これは、過去にも意外と多かった落とし穴です。検索エンジンにインデックス(登録)されてしまい、公開前の新商品や未完成のページが誰でも見られる状態になっているケースがあります。対策アクション:

・検索避けのnoindex設定だけでなく、「IP制限」や「ベーシック認証(簡易パスワード)」を必ずかけて、関係者しか見られないようにしましょう。

・定期的に、Google検索で「site:自社のドメイン」と検索し、テスト環境のURLが検索結果に漏れ出ていないか確認する習慣をつけてください。

外部の制作会社やコンサルタントに作業を依頼する際、セキュリティの主導権は店舗側が握る必要があります。

クライアント視点で守るべき最適解:

・アカウントの使い回し禁止:外部パートナー用に1つのIDを作って複数人で使い回させるのはNGです。担当者ごとにアカウントを発行し、退職や契約終了時に即座に削除できる体制を作ります。

・最小権限の原則:「とりあえず何でもできる管理者権限」を渡すのではなく、ページ編集だけならデザイン権限のみなど、必要な権限だけを付与します。

・システム開放時の鉄則: 外部からシステムへアクセスさせる際は、誰でも入れる状態にせず、相手先の「固定IP制限」の設定と、「ベーシック認証」の二重ロックをかけることを基本ルールにしましょう。

受注データや会員情報のCSVファイルは、最も情報漏洩のリスクが高い領域です。担当者のパソコンに無造作に保存されていませんか?

ダウンロードと利用のルール:

・必要な項目に絞る:分析等でダウンロードする場合、クレジットカード情報はもちろん、不要な氏名や住所などはエクスポート時に除外します。

・ダミー化:開発やテスト目的でデータを使用する場合は、必ず個人情報を「ダミー情報」で上書きしてから使用します。

・即削除:作業が終わったファイルは、いつまでもデスクトップに残さず、「ゴミ箱を空にする」まで含めて完全に削除します。

脱・パスワード付きZIPファイル:

顧客リストや重要設定が書かれたファイルを、メールに添付して送っていませんか?

セキュリティレベルの高い情報をやり取りする際は、Googleドライブなどの「権限管理・アクセス制限ができるクラウドストレージ」を利用しましょう。

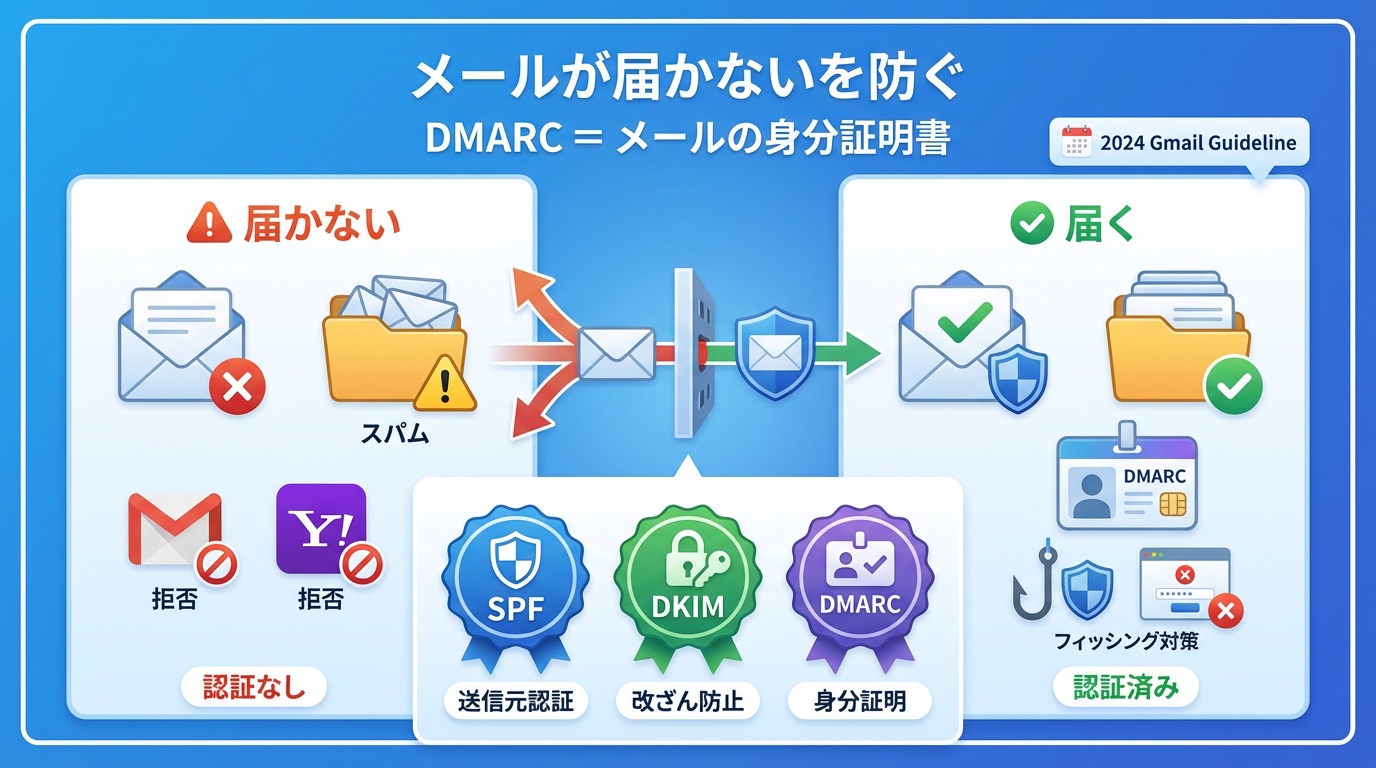

Webサイトだけでなく、「お客様へのメール」もセキュリティの対象です。

2024年以降、Gmailガイドラインの変更により、適切な設定をしていないショップからのメールは、迷惑メールフォルダに直行するか、そもそも届かない(ブロックされる)事態が発生しています。

簡単に言うと、メールの「身分証明書」です。「このメールは本当に〇〇ショップから送られたものです」と証明する技術です。

なぜ必要なの?

・なりすましメール(フィッシング詐欺)を防ぐためです。GoogleやYahoo!は、「身分証のないメールは怪しいからお客様に届けない」という方針を強めています。

店長がやるべきこと

・自社ドメイン(@shopname.comなど)を使っている場合、「SPF」「DKIM」「DMARC」の3点セットが設定されているか、サーバー管理会社やシステム担当者に確認してください。

・特に「DMARC」の設定漏れが多いです。まずは最も緩い設定(p=none)でも良いので、導入することが重要です。

ECサイトへの集客を担うブログやコラムなどのオウンドメディアは、直接的な個人情報を保持していないケースが多いため、対策が後回しにされがちです。しかし、ここには大きな「落とし穴」があります。

悪意のある第三者は、セキュリティの甘いメディアを「ウイルス拡散の踏み台」として利用します。

・ブランドダメージの甚大さ: 自社サイトを経由して訪問者にウイルスを感染させてしまった場合、たとえ自社も被害者であっても、顧客からの信頼回復には膨大な時間とコストがかかります。

・サプライチェーンのリスク:2026年からは「セキュリティレベルの可視化」が進むため、メディア側の不備が原因でBtoB取引から除外されるリスクも否定できません 。

要件や運用体制によって導入するCMSは様々ですが、現在もWordPressは人気の高いCMSの一つです 。ただし、その分攻撃のターゲットになりやすいため、以下の対策をしっかりと行っておく必要があります 。

| 対策項目 | 具体的なアクション |

|---|---|

| 管理画面URLの変更 | /wp-admin などのデフォルトURLを独自のものに変更し、推測を防ぐ。 |

| ログイン制限の強化 | 管理画面へのIP制限をかける、またはreCAPTCHA(「私はロボットではありません」)を導入する 。 |

| アカウント名の工夫 | adminや店舗名 など、推測されやすいユーザー名は絶対に使用しない 。 |

| セキュリティヘッダー | ブラウザ側で不正な動作を抑制する「適切なセキュリティヘッダー」を設定する。 |

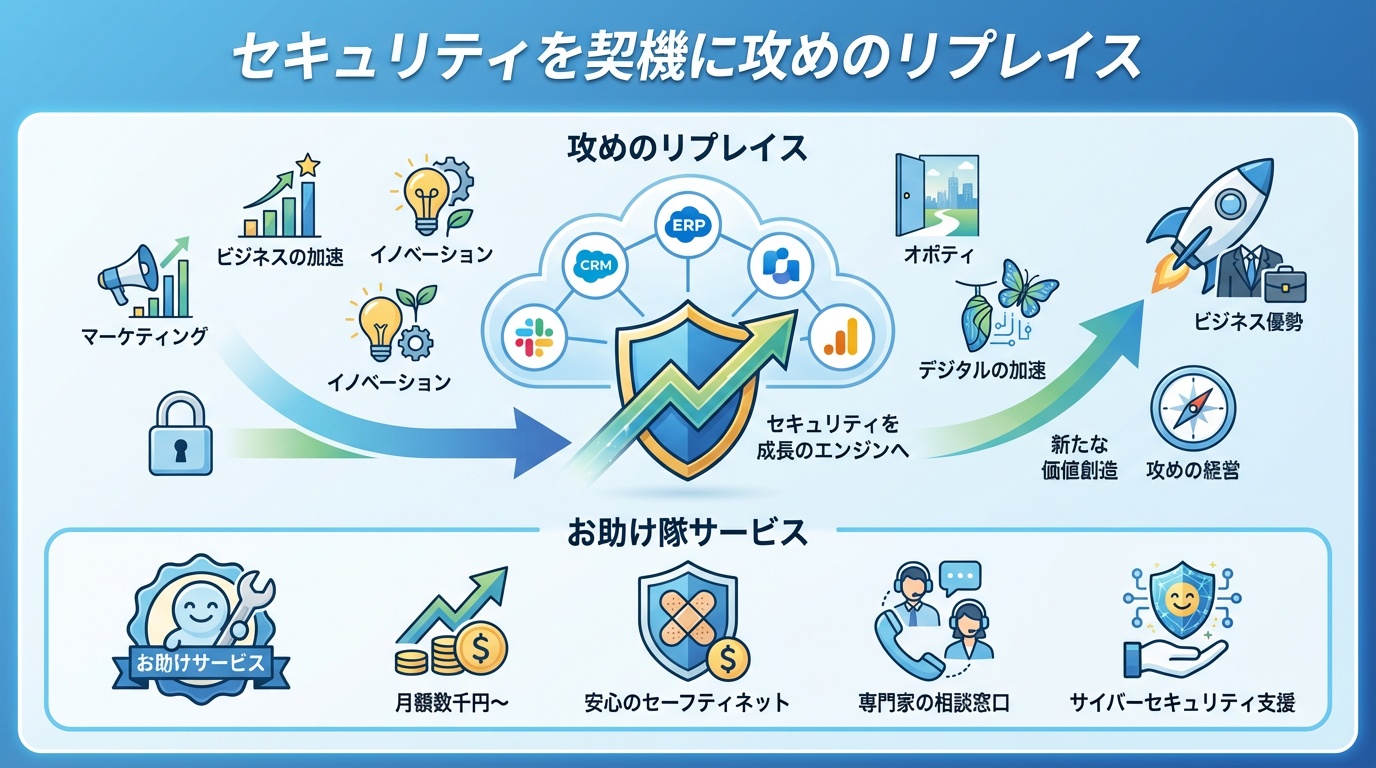

セキュリティ対策=コスト(出費)と捉えられがちですが、私たちは「システムを見直す絶好のチャンス」だと考えています。

古いシステム(特に自社構築や古いパッケージ)のセキュリティを維持するために、毎年数百万円の改修費がかかっていませんか?

その予算を、最初からセキュリティ対策が完備されている最新のSaaSカート(Shopifyやecforceなど)への移行に使えば、守りが固くなるだけでなく、最新のマーケティング機能も手に入ります。

今のシステムを使い続ける場合でも、コストを抑える方法はあります。

経済産業省とIPAが推進する、中小企業向けのセキュリティサービスパックです。

・内容:相談窓口、簡易モニタリング、サイバー保険(見舞金)などがセットになっています。

・費用:月額数千円〜1万円程度。

・メリット: 万が一被害に遭った時の調査費用や復旧費用が保険でカバーされるため、中小EC事業者にとっての「最強のコスパ対策」と言えます。

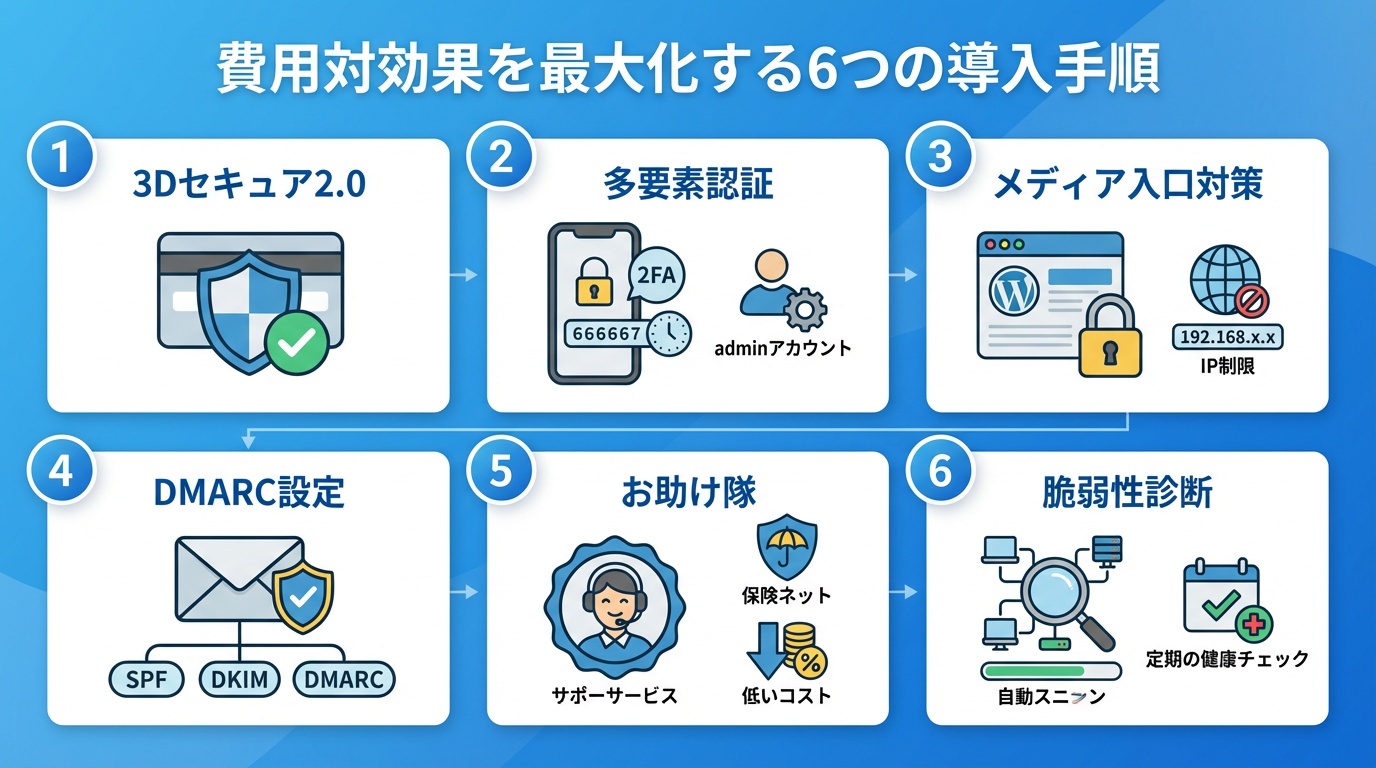

コストを抑えつつ、最大の防御効果を得るための実践的なステップです。

1. 3Dセキュア2.0(本人認証)の有効化

カゴ落ちを懸念する声もありますが、2026年現在は「フリクションレス認証」により、大半のユーザーは入力を意識せずに決済可能です。

2.管理者アカウントの「多要素認証」設定

スマホアプリやSMSを用いた認証は、最も低コストで強力な防壁になります。アカウント乗っ取りに対して強力な防壁になります。

3.オウンドメディアの入り口を固める

ECサイトに併設しているブログ(WordPressなど)の管理画面URL変更や、IP制限を徹底します。メインのシステムが堅牢でも、ブログ側から侵入されるケースを防ぎます。

4.DMARC(メール認証)の設定

「注文完了メールが届かない」は売上の機会損失です。SPF/DKIMに加え、DMARCの設定は必須です。

5.「サイバーセキュリティお助け隊」の活用

月額数千円で、万が一の際の調査費用や見舞金が出る保険付帯サービスです。

6.定期的な脆弱性診断の自動化

手動ではなく、安価なSaaSツールを使って「月に一度の健康診断」を自動化しましょう。

最後に、すぐに確認できるアクションリストをまとめました。

| 優先度 | チェック項目 | 解説・アクション |

|---|---|---|

| 強 | 管理画面のパスワード変更 | 「店舗名+123」などは即変更。使い回し禁止。 |

| 強 | アカウントの棚卸し | 退職者や使っていない制作会社のIDを削除する。 |

| 強 | 2段階認証のON | 面倒でも必ず設定。 個人のスマホアプリ等で認証。 |

| 中 | 3Dセキュア2.0の確認 | 決済代行会社に「2.0になっていますか?」と聞く。 |

| 中 | 不正ログイン対策の確認 | bot対策やログイン通知メールの設定を確認する。 |

| 中 | メールのテスト送信 | Gmail宛に注文メールを送り、届くか確認する。 |

| 検討 | お助け隊・保険の検討 | 月額数千円の保険に入るつもりで導入を検討する。 |

Q:セキュリティ対策をするとサイトが重くなりませんか?

A:近年のWAF(Web脆弱性対策)や3Dセキュアは高速化されており、体感速度に影響することはほぼありません。逆に、攻撃を受けているサイトはCPUを浪費し、重くなる傾向があります。

Q:中小企業でもサイバー攻撃の標的になりますか?

A:はい。大手よりも対策が手薄な中小ショップを狙い、踏み台にする攻撃が急増しています。特定の店を狙うのではなく、自動ツールで「穴のある店」を無差別に探しているのが現状です。

2026年以降、セキュリティ対策が甘い店舗は、お客様からも選ばれなくなり、決済会社からも契約を切られるリスクがあります。

逆に言えば、「当店はセキュリティ対策を万全にしています」と言えることは、お客様への大きなアピール(信頼)になります。

まずは「パスワードの変更」や「不要アカウントの削除」など、今日からできる”守り”から固めていきましょう。

株式会社キノスラでは、運用現場の目線で「売上を落とさない、かつ守りの堅い」EC運営をサポートしています。

「外部に運用を依頼する際のルール作りが不安」「今のカートで大丈夫か知りたい」

という方は、ぜひ一度ご相談ください。

お問い合わせ

ECサイト制作・コンサルティングに関する

お見積り、

サービスに関するご相談など、

お気軽にお問い合わせください。

目次 あなたはどのパターン?Shopifyサイト制作の3つのニーズ診断 ✅️パターン診断チェックリスト 失敗リスクが高いShopify制作会社の特徴 安心して依頼できるShopify制作会社の […]

目次 Amazon商品画像を作成するときに押さえるべき3つのポイント ポイント① 規約遵守による「検索除外」の回避 ポイント② 競合他社と差を付ける!メイン画像作成でCTR(クリック率)の最大化 ポイント③ 商品の魅力を […]

目次 1. なぜ「デザイン」より「集客力」で比較すべきなのか? Q:綺麗なサイトを作れば、お客様は来てくれますか? 2026年のEC攻略は「AI検索(AIO)」が鍵 「負の資産」になるリスク 2. 【2026年最新】集客 […]

目次 あなたはどのパターン?Shopifyサイト制作の3つのニーズ診断 ✅️パターン診断チェックリスト 失敗リスクが高いShopify制作会社の特徴 安心して依頼できるShopify制作会社の […]

目次 Amazon商品画像を作成するときに押さえるべき3つのポイント ポイント① 規約遵守による「検索除外」の回避 ポイント② 競合他社と差を付ける!メイン画像作成でCTR(クリック率)の最大化 ポイント③ 商品の魅力を […]

目次 1. なぜ「デザイン」より「集客力」で比較すべきなのか? Q:綺麗なサイトを作れば、お客様は来てくれますか? 2026年のEC攻略は「AI検索(AIO)」が鍵 「負の資産」になるリスク 2. 【2026年最新】集客 […]